Was wird gemacht?: Du wirst dir ein E-Mail Zertifikat erstellen und herunterladen, dieses im System installieren. Darüber hinaus wirst du mit Mail E-Mails signieren und verschlüsseln.

Zielgruppe: Fortgeschrittene

Dauer: ca. 30 Minuten

Credits: Dieses Tutorial basiert auf der Übersetzung des englischen Originaltextes von Joar Wingfors

|  |  |

Tutorial

Einleitung

E-Mail ist eine der ältesten Techniken des Internets. Es wurde zu einer Zeit entworfen und eingeführt, als das Internet noch ein sicherer und freundlicher Ort war. Dies ist leider nicht mehr der Fall. Viele E-Mail-Server erlauben nichtsdestotrotz jedermann, ihren Service zu nutzen, und fördern somit die Verbreitung von Spam. Darüber hinaus senden viele von uns immer noch Passwörter und E-Mail-Nachrichten unverschlüsselt durch die Welt. Eine unverschlüsselte E-Mail ist jedoch nicht sicherer als eine Postkarte und geht durch viele Hände (d.h. über viele Server und Knoten im Internet).

Seit Mac OS X Version 10.3 kann Mail E-Mail-Nachrichten digital signieren und verschlüsseln. Das ist toll, denn nun können wir endlich -- um bei unserem Bild zu bleiben -- unsere E-Mails in einen Umschlag stecken und diesen versiegeln.

Signieren oder Verschlüsseln?

Eine signierte E-Mail erlaubt es, die Identität des Absenders sowie die Integrität der Nachricht zu überprüfen (d.h. dass sie nicht von einem Dritten verändert wurde). Nichtsdestotrotz wird die Nachricht im Klartext übertragen, es handelt sich hierbei also um eine Art digitaler Unterschrift. Erst wenn Du die Nachricht zusätzlich verschlüsselst, wird sie nicht mehr im Klartext übertragen, und ihr Inhalt bleibt geheim.

Das digitale Zertifikat

Was ist ein Zertifikat?

In der "realen Welt" existieren verschiedene vertrauenswürdige Institutionen, welche die Identität einer Person bestätigen. Diese Identitäten können in Form von z.B. Führerschein oder Pass dokumentiert werden. In der digitalen Welt gibt es ähnliche Autoritäten, welche dafür digitale Zertifikate heranziehen. Technisch gesehen ist ein Zertifikat ein Paket aus zwei digitalen Schlüsseln, das von seinem Aussteller digital unterschrieben wurde. Auch vom Aussteller existiert ein Zertifikat, mit dem sich dessen Unterschrift prüfen lässt. Und auch dieses Zertifikat ist wiederum von dessen Aussteller signiert. So ergibt sich eine Kette von Unterschriften, deren Ursprung das sogenannte Root-Zertifikat ist.

Öffentlicher und privater Schlüssel

Die genannten zwei Schlüssel im Zertifikat sind genaue Gegenstücke. Was mit dem einen Schlüssel verschlüsselt wurde, kann nur mit dem anderen entschlüsselt werden. Das gilt in beiden Richtungen.

Nun gibt man den einen Schlüssel aus der Hand und nennt ihn öffentlichen Schlüssel, den anderen behält man und nennt ihn privater Schlüssel. Mit dem privaten Schlüssel kann man nun Texte unterschreiben. Die Unterschrift ist technisch gesehen nicht viel mehr als eine Prüfsumme des Textes, die verschlüsselt wird. Nimmt nun jemand einen öffentlichen Schlüssel und kann er damit die Prüfsumme entschlüsseln, so weiß er: Diese Unterschrift kann nur vom Inhaber des Gegenstücks dieses öffentlichen Schlüssels kommen, nämlich dem privaten Schlüssel -- die Identität des Absenders ist gesichert. Wenn nun noch die Prüfsumme zu dem Text passt, ist auch dessen Integrität bewiesen.

Das Verschlüsseln von Texten funktioniert nun im Prinzip genau andersherum: Man nimmt den öffentlichen Schlüssel der Person, die den Text empfangen soll, und verschlüsselt ihn damit. Jetzt weiß man, daß nur der Empfänger (mit seinem Gegenstück, dem privaten Schlüssel) den Text entschlüsseln und lesen kann.

Das bedeutet: Erst wenn du ein Zertifikat für deine E-Mail-Adresse besitzt, kannst du signierte E-Mails verschicken. Um eine E-Mail zu verschlüsseln, müssen jedoch zusätzlich auch die jeweiligen Empfänger digitale Zertifikate besitzen, und du musst diese kennen.

Zertifikate anfordern und im System installieren

Einige wenige Anbieter von E-Mail-Konten stellen ihren Kunden automatisch Zertifikate aus. Das ist zum Beispiel bei Apple .Mac und bei Freemail von web.de der Fall. Eine knappe Anleitung für .Mac-Kunden findet sich hier bei Mac OS X Hints, die Installation der Freemail-Zertifikate wird im Anschluss beschrieben.

Es gibt aber zum Glück auch eine Reihe von Zertifizierungsstellen, die digitale Zertifikate für jede beliebige E-Mail-Adresse ausstellen. Für den privaten Gebrauch ist das oftmals kostenlos. Im folgenden wird beschrieben, wie man ein Zertifikat bei Thawte erstellt und benutzt. Alternativen zu Thawte werden im Anhang beschrieben.

Beachte: Um Zertifikate anzufordern und herunterzuladen, musst du Safari 1.2 oder neuer verwenden. Diese Anleitung beschränkt sich, auch der Einfachheit wegen, auf diesen Browser. In der FAQ am Ende der Seite, kannst du nachlesen, was es nützt, hierfür einen Mozilla Browser zu benutzen. Leider unterstützt kein anderer Webbrowser unter Mac OS X bisher digitale Zertifikate.

Zertifikate von Thawte

UPDATE 14.10.2009: Thawte hat heute mitgeteilt, dass es das "Web of Trust" am 16.11.2009 komplett einstellt, und damit auch die Ausgabe von E-Mail-Zertifikaten entfällt. Die folgende Beschreibung ist nur noch historisch interessant.

Kostenlose Zertifikate anderer Anbieter bekommt man bei WISeKey (https://secure.certifyid.com/), StartSSL (https://www.startssl.com/?app=12), InstantSSL (http://www.instantssl.com/ssl-certificate-products/free-email-certificate.html), CAcert (http://www.cacert.org/), Web.de. Anleitungen findet man hier: Digitaler Briefumschlag: Einstieg - Emails verschlüsseln mit S/MIME, sowie dort Kostenlos Mails signieren / verschlüsseln auf Mac & iPhone

Im ersten Schritt wird ein Konto bei Thawte angelegt:

- Surfe auf die Thawte Seite: Thawte: Personal Cert System Enrollment

- Klicke auf den "Join" Button:

- Trage im folgenden Formular alle notwendigen Daten ein

Achte darauf, dass du ein sicheres Passwort für den Thawte-Account wählst. Verwende das Programm Schlüsselbund, das mit Mac OS X ausgeliefert wird, um das Passwort und die Sicherheitsfragen mit den dazugehörigen Antworten in einer "sicheren Notiz" zu speichern.

Mit dem angelegten Konto wird im zweiten Schritt ein Zertifikat angefordert:

- Hast du den Account angelegt, kannst du dich auf der Mitgliederseite bei Thawte einloggen: Thawte: Request A Certificate

- Klicke auf den den Button "Request:

- Trage im folgenden Formular alle notwendigen Daten ein:

Akzeptiere die Standardwerte auf den ersten vier Seiten des Formulars. Wähle auf der fünften Seite "Accept Default Extensions". Hast du die sechste Seite abgeschlossen, wird ein Schlüsselpaar erzeugt und in deinen Schlüsselbund geladen. Ist der Schlüsselbund gesperrt, wirst du aufgefordert, diesen freizugeben, damit die Schlüssel hinzugefügt werden können. Akzeptiere die letzte Formularseite, um die Anfrage an Thawte zu senden.

Hinweis: Ich nehme an, die meisten von uns werden von der Möglichkeit gebrauch machen, Thawte mitzuteilen, dass man nicht von ihnen (oder "Thawte holding companies, subsidiaries, business partners, or representatives") kontaktiert werden möchte, wenn es um Dinge geht, die nicht speziell unser Zertifikat betreffen. Du kannst diesen Hinweis übermitteln, indem du deine E-Mail-Adresse auf dieser Seite an Thawte schickst:Thawte: Opt-Out

Sehe dazu auch Thawte's Erklärung zum Datenschutz: Thawte: Privacy Statement

Dies ist ein guter Zeitpunkt um eine kleine Pause einzulegen. Thawte erstellt nun dein neues Zertifikat. Dies kann einige Minuten dauern. Entweder kannst du jetzt warten, bis Thawte dir eine E-Mail mit dem Hinweis, dass das Zertifikat nun erstellt ist, schickt, oder du kannst den Fortschritt der Zertifikatserstellung auf der folgenden Seite mit verfolgen: Thawte: Certificate Request Status

Am Anfang wird der Status deines neuen Zertifikates auf pending stehen. Ist der Erstellungsprozess abgeschlossen, ändert sich der Status auf issued.

- Hat dein Zertifikat den Status issued, kannst du auf den Link mit dem Namen "Navigator" klicken, um zu einer Seite zu gelangen, auf der du Details zu deinem Zertifikat erfährst. Auf dieser Seite kannst du das Zertifikat auch herunterladen, indem du auf den Button "fetch" klickst:

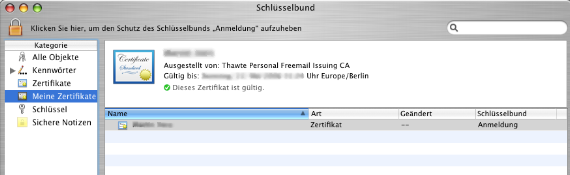

- Nachdem du auf den Button "fetch" geklickt hast, öffnet sich in Safari das Downloadfenster "Geladene Objekte". Ist das Herunterladen abgeschlossen, öffnet Safari automatisch den Schlüsselbund und fügt an diesen das neue Zertifikat an.

|

Beachte: Du benötigst für jede E-Mail-Adresse, die du benutzt, ein eigenes Zertifikat. Um für deine anderen E-Mail-Adressen Zertifikate anzufordern, musst du bei Thawte diese ebenfalls registrieren und jeweils ein Zertifikat anfordern.

Zertifikate von freemail.web.de

Bemerkung: Leider basieren web.de-Zertifikate auch 2013 immer noch auf MD5. Da der Algorithmus mittlerweile als unsicher bekannt ist funktioniert das untenstehende Verfahren etwa mit thunderbird ab der Version 16 nicht mehr. Das Problem ist bei web.de bekannt, aber nicht behoben.

- Melde dich bei https://freemail.web.de an.

- Klicke dich durch zu: Einstellungen > Sicherheit > Verschlüsselung

- Im unteren Bereich kannst du ein Passwort vergeben (wird nur einmal gebraucht) und dann dein Zertifikat herunterladen.

- Öffne den Schlüsselbund.

- Nun kannst Du die heruntergeladene Datei freemail.p12 per Drag-and-Drop in den Schlüsselbund legen. Dabei wirst du nach dem oben angegebenen Passwort gefragt.

- Wenn im Schlüsselbund links oben noch keine Schlüsselbundliste zu sehen ist, klicke links unten "Schlüsselbunde einblenden".

- Gehe zu https://trustcenter.web.de/ und lade die drei angebotenen Zertifikate herunter (also mit Rechts-Klick und "Verknüpfte Datei laden").

- Lege die drei Zertifikate per Drag-and-Drop im Schlüsselbund X509Anchors ab.

- Die Zertifikate sollten sich nun in der Liste befinden. Wenn man darauf klickt, erscheint ein Hinweis à la "von einer ungültigen Instanz signiert", zusammen mit einem roten Kreuzchen.

- Nun ist ein Neustart angebracht. Seltsam, aber wahr: Nach einem Neustart des Computers sollten die roten Kreuzchen verschwunden sein und statt dessen der Hinweis "Dieses Zertifikat ist gültig" angezeigt werden.

- Fertig! Ab jetzt kann Apple Mail signieren und verschlüsseln.

Diese Prozedur ist nötig, da web.de ein eigenes Root-Zertifikat benutzt, das Mac OS X nicht kennt (und Mozilla Thunderbird leider auch nicht), d.h. sie werden im Gegensatz zum Root-Zertifikat von Thawte und anderen (hauptsächlich amerikanischen) Firmen nicht standardmäßig mitgeliefert. Mail vertraut aber nur Zertifikaten, deren Aussteller es kennt. Das bedeutet, dass auch deine Kommunikationspartner die drei Zertifikate von https://trustcenter.web.de einmalig von Hand installieren müssen. Gleiches gilt für Benutzer von Thunderbird.

Mail benutzen

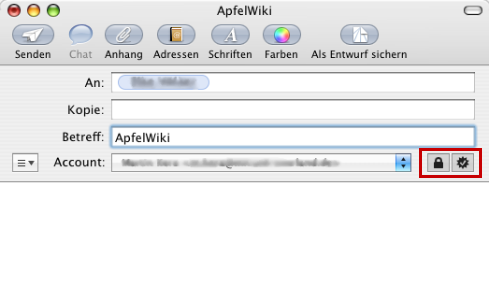

Nun sollten im Fenster Neue E-Mail zwei neue Buttons auftauchen (vorausgesetzt, du benutzt das zum Zertifikat passende E-Mail-Konto): E-Mail signieren und E-Mail verschlüsseln. Zunächst ist der Verschlüsseln-Button deaktiviert. Das ist klar, denn Mail kann erst verschlüsseln, wenn es den öffentlichen Schlüssel des Empfängers kennt.

Die einfachste Methode, um Mail den öffentlichen Schlüssel eines Empfängers "beizubringen", ist, sich zuerst eine signierte E-Mail vom zukünftigen Empfänger schicken zu lassen (nicht verschlüsselt, nur signiert). Mail speichert dadurch das Zertifikat im Schlüsselbund und kann von nun an darauf zugreifen. Von da an sollte auch der Verschlüsseln-Button aktiv sein, sobald der Empfänger in die An:-Zeile eingetragen wurde.

Am besten aktivierst du stets beide Buttons, es sei denn, der Empfänger möchte ausdrücklich keine signierten oder verschlüsselten E-Mails emfangen.

|

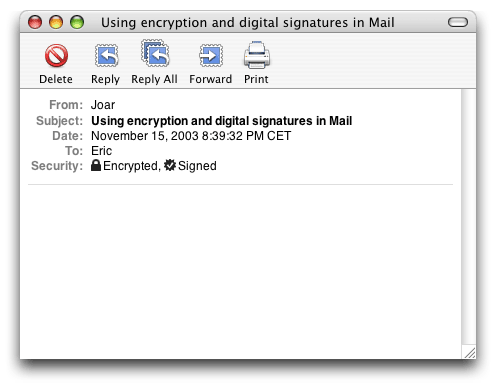

So sieht eine signierte und verschlüsselte E-Mail aus, wenn du sie empfängst. Das kleine Symbol mit dem Haken kann man als Siegel interpretieren, das dir versichert, dass die Identität des Absenders bekannt und korrekt ist. Außerdem garantiert es, dass die Nachricht nach der Signierung nicht von Dritten verändert wurde.

|

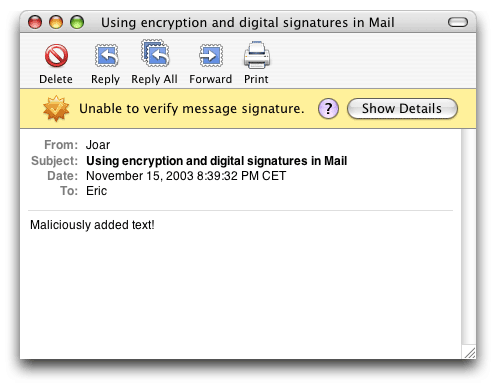

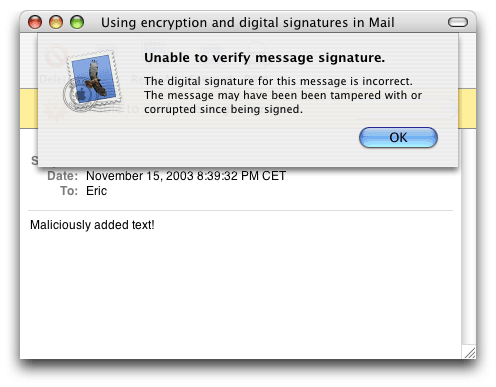

Kann Mail die Signatur nicht verifizieren, so wird eine Warnung angezeigt. Hier scheitert die Überprüfung, weil die Nachricht nach der Signierung verändert wurde.

|

|

FAQ

F: Der Schlüsselbund verweigert ein Zertifikat mit der Fehlermeldung "Das Objekt ist bereits im Schlüsselbund vorhanden". Wahrscheinlich existiert im Schlüsselbund bereits ein Zertifikat für diese bestimmte E-Mail-Adresse. Überprüfe die bereits importierten Zertifikate, ob dieser E-Mail-Adresse schon ein Zertifikat zugeordnet ist.

Hast du mehr als ein Zertifikat für eine E-Mail-Adresse, hast du wahrscheinlich dasselbe Zertifikat mehrfach heruntergeladen.

F:Ich habe ein Zertifikat für meine E-Mail-Adresse an meinem Schlüsselbund. Warum kann ich trotzdem in Mail nicht signieren oder verschlüsseln? Stelle sicher, dass die Schreibweise der E-Mail-Adresse im Zertifikat und in Mail tatsächlich übereinstimmen. Auch Groß- und Kleinschreibung ist hier wichtig. Obwohl die Adressen "John.Doe@mail.com" und "john.doe@mail.com" beide beim selben Empfänger ankämen, behandelt Mail sie doch als zwei unterschiedliche Identitäten. Daher versucht die Anwendung auch, das jeweils passende Zertifikat zu benutzen. (Die steht im Einklang mit Abschnitt 2.4 der RFC 2821 für SMTP).

F:Warum kann ich keine E-Mails verschlüsseln? Bitte lies meine Hinweise über die Voraussetzungen zum Versenden verschlüsselter E-Mails noch einmal. Um es noch einmal kurz zusammenzufassen: Du brauchst neben deinem eigenen auch das Zertifikat des Empfängers an deinem Schlüsselbund, um E-Mails zu verschlüsseln.

F:Du hast eben gesagt, dass ich nur jemandem eine verschlüsselte E-Mail schicken kann, von dem ich zuvor ein Zertifikat per E-Mail zugeschickt bekommen habe. Ist das kein Zirkel? Nein. Es gibt einen Unterschied zwischen "signierten" und "verschlüsselten" Nachrichten (siehe oben). Signierte E-Mails kannst du jedem schicken. Nachdem du jemandem eine signierte E-Mail geschickt hast, kann dieser dir wiederum eine verschlüsselte E-Mail schicken, weil er durch die Signierung dein Zertifikat erhalten hat.

F:Ich möchte mein Zertifikat auf einem anderen Computer nutzen. Wie exportiere ich Zertifikate aus dem Schlüsselbund? Unglücklicherweise kann der Schlüsselbund bis Mac OS X 10.3.9 keine Zertifikate in ein portables Format exportieren. Dies einzige Möglichkeit, dieses Problem zu umgehen, ist, zur Erstellung und zum Herunterladen der Zertifikate Mozilla anstelle von Safari zu benutzen. Mozilla kann Zertifikate in ein Format exportieren, welches du wieder im Schlüsselbund importieren kannst. Eine Anleitung für diesen Prozess findest du hier: Mozilla zum Laden von Zertifikaten benutzen

Seit Mac OS X 10.4 Tiger ist es möglich, Zertifikate direkt aus dem Schlüsselbund heraus zu exportieren und danach auf einem anderen Computer im Schlüsselbund zu importieren. Dazu muss man einfach das zu exportierende Zertifikat unter "Meine Zertifikate" auswählen und mit Hilfe des Befehls "Ablage:Exportieren..." exportieren. Das Zertifikat in der dadurch erzeugten Datei lässt sich auf dem anderen Computer mit einem Doppelklick zum Schlüsselbund hinzufügen.

F:Ich möchte meine Mails unverschlüsselt abspeichern. Wie kann ich dafür sorgen, daß Apple Mail das automatisch tut.

E-Mail Client-Kompatibilität

Leider habe ich bisher noch keine erschöpfende Informationsquelle bezüglich der Zusammenarbeit von E-Mail-Clients mit digitalen Zertifikaten gefunden. Bitte lasst es mich wissen, falls es bei der Zusammenarbeit verschiedener E-Mail-Clients mit Mail zu Problemen kommt, wenn E-Mails signiert und/oder verschlüsselt werden.

Zerfikate können ohne Probleme im Entourage und Thunderbird verwendet werden. Siehe dazu:

Zwar kann Outlook XP signierte und/oder verschlüsselte E-Mails von Mail lesen, jedoch kann Mail keine Nachrichten öffnen, die unter Outlook XP verschlüsselt und signiert wurden.

Outlook Express kann Probleme mit Zertifikaten haben, die mehr als eine E-Mail-Adresse beinhalten. Um diese Problem zu umgehen, sollten sie für jede E-Mail-Adresse ein eigenes Zertifikat herunterladen.

Netscape 7.01 erkennt keine signierten E-Mails, die mit Mail versendet werden. Eine Aktualisierung auf Version 7.1 löst dieses Problem.

Ximian Evolution 1.x kann nicht mit S/MIME-Zertifikaten umgehen. Dies soll aber in der bald erscheinenden Version Novell Evolution 2 behoben sein.

Es sieht so aus, als würden alle beliebten E-Mail Clients in ihrer neuesten Version digitale Zertifikate unterstützen. Die beste Strategie, um Probleme mit digitalen Zertifikaten zu umgehen, ist, stets die aktuellste Version der verschiedenen Anwendungen zu benutzen.

Weiterführende Lesehinweise

- Starten sie den Help Viewer :

- Mail Hilfe > Themen in der Mail Hilfe > Senden und Empfangen von E-Mails > Verschlüsseln und Signieren einer E-Mail im Programm "Mail"

- Schlüsselbund Hilfe > Hinzufügen von Zertifikaten in einem Schlüsselbund

- Apple: How to Use a Secure Email Signing Certificate (Digital ID)

- Thawte: Overview of digital signatures and certificates

- RSA: What is S/MIME?

- Mac DevCenter: How to Set Up Encrypted Mail on Mac OS X

- Mark Noble: S/MIME Secure Email for Windows users

- Mac OS X Hints: Use .Mac iChat certificates in Mail

Zusätzliche Bemerkungen

Thawte Web-of-Trust

Thawte hat den Betrieb kostenloser Zertifikate 2009 eingestellt!

Weitere Erläuterungen

Ein kostenloses Zertifikat für Privatpersonen kann die Identität einer Person nicht beweisen, da bei der Anmeldung die eingegebenen Daten nicht kontrolliert werden. Bei einen Blick auf das Zertifikat im Schlüsselbund, ist dort z.B. kein Name zu finden.

Um die Identität von Zertifikat und Zertifikatinhaber zu verifizieren, existiert das Thawte Web of Trust (WOT). Sogenannte Thawte-Notare bestätigen bei persönlicher Vorlage von entsprechenden Ausweisdokumenten die Identität einer Person. Jeder Notar vergibt dabei je nach seiner eigenen Vertraueswürdigkeit zwischen 10 bis 35 Punkte.

Ist eine Person mit 50 Punkten ausgestattet, gilt sie als überprüft und kann ihren Namen in das Zertifikat eintragen. Sammelt man selbige weiterhin, wird man ab 100 Punkten selbst zum Notar. Hinweis: Die Thawte-Signatur ist keine elektronische Signatur im Sinne des Signaturgesetzes.

Trustcenter.de - Alternative zu Thawte

Die Firma Trustcenter stellt neben seinen kostenpflichtigen elektronischen Signaturen im Sinne des Signaturgesetzes auch kostenlose E-Mail-Signaturen zu Verfügung. Sie entsprechen den Signaturen von Thawte mit dem Unterschied, dass es kein Web-of-Trust gibt und das Zertifikat nach einem Jahr erneuert werden muss. Alternativ kann die Signatur auch in eine gesetzliche (kostenpflichtige) aufgewertet werden. Nach einem Webformular und einer Bestätigungs-E-Mail ist die Signatur erstellt. Das Angebot von Trustcenter finden Sie hier.

Links

TC Express: Das schnelle Zertifikat zum einfachen Ausprobieren

CAcert - Die freie Alternative

Der australische Verein CAcert stellt ebenfalls freie E-Mail-Zertifikate zur Verfügung. Allerdings findet sich das Authority-Zertifikat in keinem aktuellen Webbrowser (Die Verhandlungen mit Mozilla laufen). Derzeit muss man also das Root-Zertifikat noch selbst installieren (ein Mausklick).

Wer lediglich die Echtheit seiner E-Mail-Adresse bestätigt haben möchte, ist hier in fünf Minuten durch. Für die wirkliche Identität existiert ein WoT-(Web of Trust)Modell mit Punkten :-)

Verweise

- Übersicht von Thawte-Notaren in Deutschland

- Genaue Beschreibung des Thawte-WoT inkl. Tipps auf deutsch

- Kategorien

- Mailprogramme, Tutorials